El Defacement o ataque de desfiguración del sitio web, es un ataque en el que partes malintencionadas penetran en un sitio web y reemplazan el contenido del sitio con sus propios mensajes. Los mensajes pueden transmitir un mensaje político o religioso, blasfemias u otro contenido inapropiado que avergonzaría a los propietarios de sitios web, o un aviso de que el sitio web ha sido pirateado por un grupo de piratas informáticos específico.

La mayoría de los sitios web y las aplicaciones web almacenan datos en archivos de entorno o de configuración, que afectan el contenido que se muestra en el sitio web o especifican dónde se encuentran las plantillas y el contenido de la página. Los cambios inesperados en estos archivos pueden significar un compromiso de seguridad y pueden indicar un ataque de desfiguración.

Las causas comunes de los ataques de desfiguración incluyen:

- Acceso no autorizado

- inyección SQL

- Script entre sitios (XSS)

- secuestro de DNS

- Infección de software malicioso

Ejemplos de ataques de desfiguración de sitios web

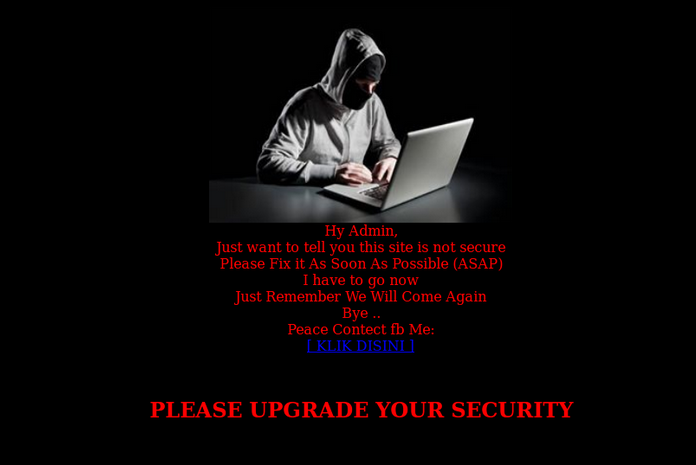

Mensaje mostrado durante la desfiguración de un sitio web de los Servicios Nacionales de Salud del Reino Unido en 2018. Fuente: BBC .

Algunos de los sitios web más grandes del mundo se han visto afectados por ataques de desfiguración en algún momento. Un ataque de desfiguración es un indicador público de que un sitio web se ha visto comprometido y causa daños a la marca y la reputación, que perduran mucho tiempo después de que se eliminó el mensaje del atacante.

Ataque de desfiguración del NHS

En 2018, la BBC informó que un sitio web que aloja datos de encuestas de pacientes, operado por el Servicio Nacional de Salud (NHS) del Reino Unido, fue desfigurado por piratas informáticos. El mensaje de desfiguración decía “Hackeado por AnoaGhost”. El mensaje se eliminó a las pocas horas, pero es posible que el sitio haya sido desfigurado durante cinco días. El ataque generó preocupaciones sobre la seguridad de los datos médicos controlados por el NHS.

Google.ro y PayPal.ro

En 2012, los usuarios no podían acceder a Google Rumania y, en su lugar, se les dirigía a una pantalla de desfiguración publicada por MCA-CRB, el “hacker argelino”. La desfiguración estuvo en su lugar durante al menos una hora. El ataque se realizó mediante el secuestro de DNS: los atacantes lograron falsificar las respuestas de DNS y redirigir a los usuarios a su propio servidor en lugar del de Google. El mismo ataque se llevó a cabo contra el dominio paypal.ro. El grupo de piratas informáticos MCA-DRB fue responsable de 5530 desfiguraciones de sitios web en los cinco continentes, muchos de ellos dirigidos a sitios gubernamentales.

El ciberataque más grande en la historia de Georgia

En 2019, Georgia, un pequeño país europeo, sufrió un ataque cibernético en el que se desfiguraron 15 000 sitios web y luego se desconectaron. Entre los sitios web afectados se encontraban sitios web gubernamentales, bancos, la prensa local y las grandes cadenas de televisión. Un proveedor de alojamiento web georgiano llamado Pro-Service asumió la responsabilidad del ataque y emitió una declaración de que un pirata informático violó sus sistemas internos y comprometió los sitios web.

Prevención de desfiguración de sitios web: mejores prácticas de bricolaje

Las siguientes son prácticas recomendadas simples que puede implementar hoy para proteger su sitio web y minimizar las posibilidades de un ataque exitoso de desfiguración.

Utilice el principio de privilegio mínimo (POLP)

Al limitar el acceso privilegiado o administrativo a sus sitios web, reduce la posibilidad de que un usuario interno malicioso o un atacante con una cuenta comprometida pueda causar daños.

Evite dar acceso administrativo a su sitio a personas que realmente no lo necesitan. Incluso para usuarios como webmasters y personal de TI, concédales solo los privilegios que realmente necesitan para desempeñar sus funciones. Preste mucha atención a los contratistas y colaboradores externos, asegúrese de que no reciban privilegios excesivos y revoque sus privilegios cuando dejen de trabajar en el sitio.

Evite el directorio de administración predeterminado y el correo electrónico de administración

Nunca use el nombre predeterminado para su directorio de administración, porque los piratas informáticos conocen los nombres predeterminados para todas las plataformas de sitios web comunes e intentarán acceder a ellos. Del mismo modo, evite usar las direcciones de correo electrónico de administrador predeterminadas, ya que los atacantes intentarán comprometerlas mediante correos electrónicos de phishing u otros métodos.

Limite el uso de complementos y complementos

Cuantos más complementos o complementos utilice en plataformas como WordPress , Drupal o Joomla , es más probable que enfrente vulnerabilidades de software . Los atacantes pueden descubrir vulnerabilidades de día cero e incluso si hay un parche de seguridad disponible, las actualizaciones no serán instantáneas, lo que expondrá el sitio web a riesgos. No hace falta decir que mantenga y actualice cuidadosamente todos los complementos del sitio web y aplique rápidamente las actualizaciones de seguridad.

Error de mensajes

Evite mostrar mensajes de error demasiado detallados en su sitio, ya que pueden revelar debilidades a un atacante, lo que puede ayudarlo a planificar un ataque.

Limite las cargas de archivos

Muchos sitios web permiten a los usuarios cargar archivos, y esta es una manera fácil para que los atacantes penetren en sus sistemas internos con malware. Asegúrese de que los archivos cargados por los usuarios nunca tengan permiso de ejecución y, si es posible, ejecute análisis de virus en todos los archivos cargados por sus usuarios.

Usar SSL/TLS

Habilite siempre SSL/TLS en todas las páginas del sitio web y evite los enlaces a recursos HTTP no seguros. Cuando SSL/TLS se usa de manera constante en su sitio, todas las comunicaciones con los usuarios se cifran, lo que evita muchos tipos de ataques Man in the Middle (MITM) que pueden usarse para desfigurar su sitio web.

Medidas Avanzadas de Prevención de Desfiguración de Sitios Web

Si bien las mejores prácticas de seguridad son importantes, no pueden prevenir muchos ataques. Las siguientes técnicas son utilizadas por herramientas de seguridad automatizadas para proteger completamente los sitios web contra la desfiguración.

Explorar en busca de vulnerabilidades

Escanee regularmente su sitio web en busca de vulnerabilidades e invierta tiempo en remediar las vulnerabilidades que descubra. Esto a menudo llevará mucho tiempo, porque actualizar la plataforma de un sitio web o un complemento puede romper el contenido o la funcionalidad del sitio. Pero esta es una de las mejores formas de mejorar la seguridad en general y reducir la posibilidad de penetración y desfiguración en particular.

Prevenir la inyección de SQL

Asegúrese de que todos los formularios o entradas de los usuarios no permitan la inyección de código en sus sistemas internos. Desinfecte sus entradas para evitar expresiones regulares, o cualquier carácter o cadena que pueda usarse para ejecutar código.

Defiéndase contra Cross Site Scripting (XSS)

XSS permite que un atacante incruste secuencias de comandos en una página web, que se ejecutan cuando un visitante carga la página y puede provocar desfiguración, así como otros ataques dañinos, como secuestro de sesión o descargas ocultas.

Sanear las entradas puede ayudar a prevenir XSS, y debe tener cuidado de no insertar entradas de usuario o datos que no sean de confianza en <script>, <style>, <div> o etiquetas similares en su código HTML. Un firewall de aplicaciones web (WAF) también puede ayudar a prevenir XSS al bloquear la comunicación con dominios externos desconocidos o maliciosos.

Gestión de bots

La mayoría de los ataques de desfiguración no son el resultado de un ataque manual dirigido. En cambio, los piratas informáticos usan bots para escanear automáticamente una gran cantidad de sitios web en busca de vulnerabilidades y, cuando se descubre una vulnerabilidad, comprometen y desfiguran automáticamente el sitio. Los piratas informáticos pueden alcanzar una fama dudosa lanzando un amplio ataque automatizado contra miles o millones de sitios.

La tecnología de administración de bots utiliza múltiples enfoques para mitigar los bots dañinos , como: inspección estática de encabezados de tráfico; detección basada en desafíos, identificando bots pidiéndoles que procesen Javascript o interactúen con CAPTCHA; e inspección basada en el comportamiento de los visitantes del sitio web para descubrir el tráfico de bots. Estas técnicas hacen posible la protección contra bots maliciosos, asegurando que el tráfico legítimo pueda acceder a su sitio sin interrupciones.

Seguridad de la aplicación Imperva

Imperva proporciona WAF proporciona una protección sólida contra amenazas de aplicaciones web como XSS e inyección de SQL, que pueden provocar la desfiguración del sitio web. La solución de Imperva también incluye Bot Management, que detecta el comportamiento anómalo de los bots para identificar ataques automatizados que pueden resultar en desfiguración.

Además, Imperva brinda protección de varias capas para garantizar que los sitios web y las aplicaciones estén disponibles, sean fácilmente accesibles y seguros. La solución de seguridad de aplicaciones de Imperva incluye:

- Protección DDoS : mantenga el tiempo de actividad en todas las situaciones. Evite que cualquier tipo de ataque DDoS, de cualquier tamaño, impida el acceso a su sitio web e infraestructura de red.

- CDN : mejore el rendimiento del sitio web y reduzca los costos de ancho de banda con un CDN diseñado para desarrolladores. Almacene en caché los recursos estáticos en el perímetro mientras acelera las API y los sitios web dinámicos.

- WAF : la solución basada en la nube permite el tráfico legítimo y evita el mal tráfico, protegiendo las aplicaciones en el perímetro. Gateway WAF mantiene seguras las aplicaciones y las API dentro de su red.

- Protección contra bots: analiza el tráfico de bots para identificar anomalías, identifica el mal comportamiento de los bots y lo valida a través de mecanismos de desafío que no afectan el tráfico de usuarios.

- Seguridad de API : protege las API al garantizar que solo el tráfico deseado pueda acceder a su punto final de API, así como al detectar y bloquear las explotaciones de vulnerabilidades.

- Protección contra robo de cuentas: utiliza un proceso de detección basado en la intención para identificar y defenderse contra los intentos de apoderarse de las cuentas de los usuarios con fines maliciosos.

- RASP: mantenga sus aplicaciones seguras desde dentro contra ataques conocidos y de día cero. Protección rápida y precisa sin firma ni modo de aprendizaje.

- Análisis de ataques: mitigue y responda a las amenazas reales de seguridad cibernética de manera eficiente y precisa con inteligencia procesable en todas sus capas de defensa.

Empresas como Eurolatinamericahost ofrecen servicios online para ciberasegurar sitios: https://ciber.eurolatinamerica-host.net

FUENTE: IMPERVA